A indústria das criptomoedas gosta de se apresentar como o futuro das finanças, impulsionada por criptografia avançada, sistemas descentralizados e tecnologias de última geração. No entanto, nos bastidores, grande parte da economia dos ativos digitais ainda depende de sistemas operacionais tradicionais criados décadas antes mesmo do surgimento do Bitcoin.

- O Que Exatamente é o “Copy Fail”?

- Por Que o Código Público de Exploração Cria um Problema Maior de Cibersegurança

- Por Que Essa Falha é Tão Importante para a Segurança das Exchanges

- Como o Exploit Funciona em Ataques Reais

- Por Que Equipes de Segurança Temem Ransomware e Interrupções de Validadores

- Como a Inteligência Artificial Pode Acelerar Futuras Ameaças

- O Que Isso Significa para Usuários Comuns de Cripto

- Como Organizações e Usuários Podem se Proteger

- Conclusão

- Glossário

- Perguntas frequentes sobre o bug do kernel do Linux

Essa dependência oculta agora está gerando novas preocupações depois que pesquisadores de cibersegurança descobriram uma perigosa falha no kernel do Linux capaz de ameaçar exchanges, validadores, servidores em nuvem e infraestruturas de carteiras cripto em todo o mundo.

A vulnerabilidade, conhecida como “Copy Fail”, supostamente existe em sistemas Linux desde 2017. Especialistas em segurança alertam que a falha no kernel do Linux pode permitir que invasores com acesso limitado ao sistema escalem privilégios e obtenham controle total de administrador sobre máquinas vulneráveis. Embora a falha não ataque diretamente os protocolos blockchain, ela cria riscos para a infraestrutura que sustenta a indústria cripto diariamente.

Essa distinção é importante porque a segurança das exchanges de criptomoedas depende fortemente de sistemas baseados em Linux. Exchanges, serviços de custódia, nós validadores, servidores de hot wallets, motores de negociação em nuvem e plataformas de staking utilizam ambientes Linux para processar bilhões de dólares em atividades de ativos digitais 24 horas por dia.

Uma exploração bem-sucedida pode expor credenciais sensíveis, interromper sistemas de negociação ou comprometer a infraestrutura operacional que sustenta o ecossistema cripto como um todo.

Agências governamentais de cibersegurança já classificaram a vulnerabilidade como uma ameaça de alta prioridade. Ao mesmo tempo, pesquisadores divulgaram publicamente códigos de prova de conceito, aumentando o medo de que invasores possam escalar rapidamente tentativas de exploração em sistemas sem correção.

O Que Exatamente é o “Copy Fail”?

A falha no kernel do Linux pertence a uma categoria de ameaças chamada vulnerabilidades de escalonamento de privilégios. Em termos simples, a falha permite que alguém com acesso básico de usuário obtenha controle root completo sobre uma máquina Linux.

A vulnerabilidade aparentemente surge da forma como o Linux gerencia seu page cache, um sistema temporário de armazenamento de memória projetado para acelerar o acesso a arquivos e melhorar a eficiência operacional. Normalmente, o page cache ajuda o Linux a recuperar rapidamente arquivos usados com frequência sem acessar repetidamente unidades de armazenamento mais lentas. No entanto, pesquisadores descobriram que invasores podem manipular esse processo e enganar o sistema operacional para conceder privilégios elevados.

Você sabia? O Linux surgiu em 1991, enquanto o white paper do Bitcoin foi publicado em 2008. Grande parte da infraestrutura cripto atual ainda funciona sobre fundações de sistemas operacionais mais antigas do que a própria tecnologia blockchain.

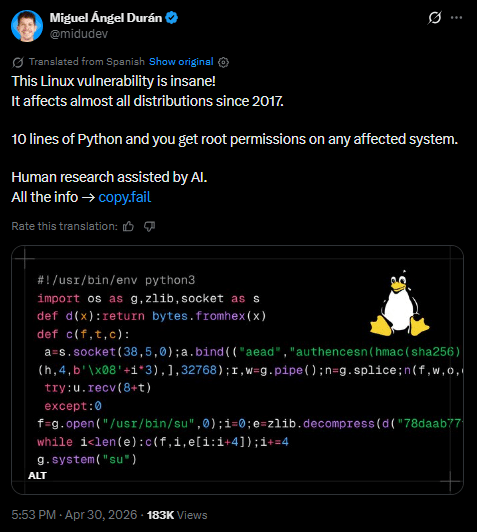

O que torna essa falha especialmente alarmante é a aparente facilidade de exploração. Segundo o pesquisador de segurança Miguel Angel Duran, invasores podem precisar de apenas cerca de 10 linhas de código Python para obter acesso root em máquinas Linux vulneráveis. Pesquisadores afirmam que o exploit funciona de forma confiável em múltiplos ambientes Linux, aumentando drasticamente o risco operacional para equipes responsáveis por infraestrutura cripto.

Essa simplicidade muda completamente o cenário de ameaças operacionais.

Por Que o Código Público de Exploração Cria um Problema Maior de Cibersegurança

Equipes de cibersegurança geralmente ficam muito mais preocupadas quando códigos públicos de exploração aparecem online. Essa preocupação não é apenas teórica.

Quando invasores conseguem acesso a scripts funcionais, eles podem integrá-los rapidamente em kits automatizados de exploração, frameworks de malware e ferramentas de botnets. Hackers menos experientes já não precisam dominar profundamente Linux quando pacotes prontos de exploração se tornam amplamente disponíveis em fóruns clandestinos.

A falha no kernel do Linux, portanto, cria riscos operacionais muito além de grupos avançados de hackers. Bots automatizados podem escanear continuamente a internet em busca de servidores Linux vulneráveis ligados a exchanges, nós validadores, máquinas virtuais em nuvem e infraestruturas de carteiras.

Os invasores também podem combinar ataques de phishing com ferramentas automatizadas de escalonamento de privilégios. Uma conta comprometida de funcionário com acesso básico pode rapidamente se tornar uma porta de entrada para ambientes muito maiores quando a falha entra na cadeia de ataque.

Esse efeito de escalabilidade explica por que equipes de segurança de exchanges estão reagindo de forma agressiva. Na cibersegurança moderna, vulnerabilidades se tornam muito mais perigosas quando a exploração pode ser automatizada e repetida em escala global.

Por Que Essa Falha é Tão Importante para a Segurança das Exchanges

O Linux alimenta grande parte do ecossistema de criptomoedas. Exchanges usam sistemas Linux em nuvem para processar negociações, gerenciar APIs, oferecer suporte à liquidez e operar serviços de gerenciamento de carteiras.

A segurança das exchanges também depende fortemente de:

- nós validadores,

- sistemas de staking,

- infraestrutura de custódia,

- exploradores blockchain,

- operações de mineração,

- e servidores de hot wallets.

As hot wallets merecem atenção especial porque permanecem conectadas à internet para processar transações rapidamente. Muitas exchanges dependem de infraestruturas Linux para suportar saques, depósitos e operações em tempo real. Se invasores obtiverem acesso root nesses ambientes, poderão acessar credenciais de carteiras, sistemas de autenticação ou dados operacionais sensíveis.

As cold wallets permanecem mais seguras porque ficam offline na maior parte do tempo. Porém, sistemas de custódia frequentemente conectam ferramentas de armazenamento frio a redes operacionais mais amplas em determinadas etapas, criando riscos adicionais de segurança.

Você sabia? Muitas grandes exchanges usam sistemas Kubernetes para gerenciar clusters de servidores Linux que suportam simultaneamente nós blockchain, motores de negociação e infraestrutura de carteiras.

Essa complexidade operacional significa que a segurança das exchanges depende cada vez mais da proteção da infraestrutura em nuvem tradicional tanto quanto da proteção dos próprios protocolos blockchain.

Como o Exploit Funciona em Ataques Reais

A falha não funciona como um exploit remoto direto lançado instantaneamente pela internet. Os invasores primeiro precisam obter algum tipo de acesso inicial ao ambiente-alvo.

Esse acesso geralmente ocorre por meio de:

- campanhas de phishing,

- credenciais vazadas,

- softwares infectados,

- contas de nuvem comprometidas,

- aplicações web vulneráveis,

- ou senhas fracas de administradores.

Alguns observadores minimizam a ameaça porque os invasores precisam de acesso inicial. Na prática, a maioria dos grandes ataques cibernéticos ocorre em múltiplas etapas, não em uma única invasão dramática.

Uma cadeia típica de ataque pode funcionar assim:

- invasores roubam credenciais básicas,

- acessam um ambiente Linux,

- exploram a falha do kernel,

- obtêm privilégios root,

- e então avançam mais profundamente pela rede.

Você sabia? O acesso root funciona como possuir a chave mestra de um arranha-céu inteiro. Depois que invasores a obtêm, praticamente todos os sistemas do prédio ficam sob controle deles.

Essa progressão explica por que a segurança das exchanges continua vulnerável a falhas de escalonamento de privilégios. Muitas invasões históricas começaram com algo simples como um e-mail de phishing ou credenciais administrativas comprometidas.

Por Que Equipes de Segurança Temem Ransomware e Interrupções de Validadores

A falha também preocupa porque grupos de ransomware estão mirando cada vez mais infraestruturas em nuvem em vez de dispositivos pessoais comuns.

Em vários incidentes anteriores nos setores financeiro e tecnológico, invasores comprometeram ambientes Linux internos antes de implantar ransomware capaz de paralisar sistemas operacionais. Táticas semelhantes em infraestruturas cripto poderiam interromper serviços de exchanges, congelar saques ou desativar validadores.

O tempo de inatividade de validadores é outro grande risco. Validadores ajudam a confirmar transações e manter a estabilidade das redes blockchain. Se invasores comprometerem nós validadores ligados a plataformas de staking ou provedores de infraestrutura blockchain, interrupções poderão afetar ecossistemas inteiros.

Equipes de segurança também temem que invasores desativem sistemas de monitoramento após obter privilégios root. Quando a visibilidade desaparece, atividades maliciosas podem continuar sem serem detectadas por longos períodos.

Máquinas virtuais em nuvem, clusters Kubernetes e sistemas de containers adicionam ainda mais complexidade. Permissões mal configuradas podem permitir movimentação lateral de invasores após a exploração da falha.

Como a Inteligência Artificial Pode Acelerar Futuras Ameaças

O avanço da inteligência artificial está transformando rapidamente a cibersegurança. Pesquisadores acreditam cada vez mais que ferramentas de IA conseguem identificar vulnerabilidades exploráveis muito mais rápido do que auditorias manuais tradicionais.

Sistemas modernos de IA podem auxiliar invasores por meio de:

- auditoria automatizada de código,

- geração de exploits com IA,

- descoberta acelerada de vulnerabilidades,

- automação de phishing,

- e ferramentas autônomas de ataque.

Isso importa porque infraestruturas blockchain frequentemente combinam diversas tecnologias open source. Exchanges podem operar simultaneamente servidores Linux, APIs em nuvem, softwares validadores, bancos de dados, sistemas de orquestração e infraestruturas de carteiras em ambientes altamente distribuídos.

À medida que sistemas de IA evoluem na análise de códigos, invasores poderão descobrir e transformar novas falhas do kernel Linux em armas muito mais rapidamente.

Ao mesmo tempo, defensores também podem usar ferramentas de segurança baseadas em IA para identificar fraquezas antecipadamente e fortalecer a segurança das exchanges antes que ataques se espalhem.

O Que Isso Significa para Usuários Comuns de Cripto

Para a maioria dos investidores comuns, a falha não cria exposição pessoal direta. Porém, efeitos indiretos ainda podem atingir milhões de usuários caso exchanges ou provedores de custódia sofram comprometimentos de infraestrutura.

Possíveis consequências incluem:

- saques congelados,

- indisponibilidade de exchanges,

- interrupções em carteiras,

- exposição de dados,

- falhas em validadores,

- ou atrasos no processamento de transações.

Usuários que operam validadores pessoais ou nós blockchain baseados em Linux enfrentam riscos operacionais maiores e devem priorizar atualizações imediatamente.

A segurança das exchanges também depende muito do comportamento dos usuários. Muitas grandes violações começam com ataques simples de phishing direcionados a funcionários, contratados ou administradores.

Como Organizações e Usuários Podem se Proteger

A boa notícia é que a maioria dos riscos ligados à falha permanece controlável quando organizações agem rapidamente.

Empresas cripto devem aplicar correções do kernel imediatamente e auditar regularmente máquinas virtuais em nuvem. Equipes de segurança também devem fortalecer autenticação SSH, monitorar tentativas incomuns de escalonamento de privilégios, reduzir acessos administrativos e isolar cuidadosamente infraestruturas de validadores.

Permissões de containers e configurações Kubernetes merecem revisão rigorosa porque ambientes mal segmentados podem permitir propagação de invasores após obtenção de acesso root.

Enquanto isso, usuários individuais devem:

- ativar autenticação multifator,

- evitar ferramentas cripto não oficiais,

- manter sistemas operacionais atualizados,

- usar hardware wallets para grandes valores,

- e separar atividades de alto valor de ambientes de navegação cotidiana.

Conclusão

A falha no kernel Linux conhecida como Copy Fail expõe uma verdade desconfortável sobre a infraestrutura moderna de criptomoedas. Redes blockchain podem utilizar criptografia avançada e sistemas descentralizados sofisticados, mas os servidores que sustentam esses ecossistemas ainda dependem fortemente de sistemas operacionais tradicionais vulneráveis a ataques cibernéticos comuns.

Essa realidade significa que invasores já não precisam quebrar diretamente a criptografia blockchain para causar enormes danos. Às vezes, comprometer a infraestrutura que sustenta o blockchain já é suficiente.

À medida que ameaças cibernéticas impulsionadas por IA evoluem e a infraestrutura cripto se torna mais interconectada, a segurança das exchanges dependerá cada vez mais de disciplina operacional sólida e defesa cibernética eficiente, e não apenas da tecnologia blockchain em si.

A próxima grande crise de segurança do mercado cripto talvez não comece on-chain. Ela pode começar silenciosamente dentro dos sistemas operacionais que alimentam diariamente toda a economia digital.

Glossário

Falha no Kernel Linux: Erro presente no núcleo do sistema operacional Linux.

Escalonamento de Privilégios: Método usado por invasores para obter permissões mais elevadas em um sistema.

Acesso Root: Controle total de administrador sobre um sistema Linux.

Page Cache: Sistema temporário de memória usado pelo Linux para acelerar acesso a arquivos.

Hot Wallet: Carteira cripto conectada à internet para transações rápidas.

Cold Wallet: Carteira offline projetada para armazenamento mais seguro.

Nó Validador: Servidor blockchain responsável por confirmar transações.

Kubernetes: Plataforma de orquestração em nuvem usada para gerenciar sistemas em containers.

Perguntas frequentes sobre o bug do kernel do Linux

Por que a falha é perigosa para exchanges de criptomoedas?

Porque exchanges dependem fortemente de infraestrutura Linux, servidores de carteiras, validadores e sistemas em nuvem que podem se tornar vulneráveis a ataques de escalonamento de privilégios.

A vulnerabilidade ataca diretamente redes blockchain?

Não. A falha no kernel Linux afeta sistemas operacionais, não os protocolos blockchain em si.

Por que o código público de exploração preocupa tanto?

Porque scripts públicos permitem que invasores automatizem ataques usando botnets, kits de exploração e técnicas simples de copiar e colar.

A inteligência artificial pode tornar vulnerabilidades mais perigosas?

Sim. Sistemas de IA podem acelerar geração de exploits, descoberta de vulnerabilidades, automação de phishing e escalabilidade de ataques.